Die neue Risikobetrachtung im NIS2-Umsetzungsgesetz

- Im neuen IT-Sicherheitsrecht wird eine einrichtungsbezogene Risikobetrachtung vorgeschrieben

- Bisher galt eine anlagenbezogene Risikobetrachtung

- Diese Änderung kann weitreichende Konsequenzen auch für bisherige Betreiber von kritischen Infrastrukturen haben

Ein Kernunterschied zwischen dem bisherigen IT-Sicherheitsrecht und dem neuen IT-Sicherheitsrecht ist die geänderte Betrachtungsweise der Risikoanalyse und Risikobewertung. Während bisher eine anlagenbezogene Betrachtung vorgenommen wurde, wird zukünftig immer auch eine einrichtungsbezogene Betrachtung vorgenommen werden müssen. Dies ergibt sich insbesondere aus §§ 30, 31 BSIG und ist eine Konsequenz aus der sogenannten "Cap-Size-Rule". Doch was ist der Unterschied zwischen diesen Betrachtungsweisen und welche Konsequenz hat dies?

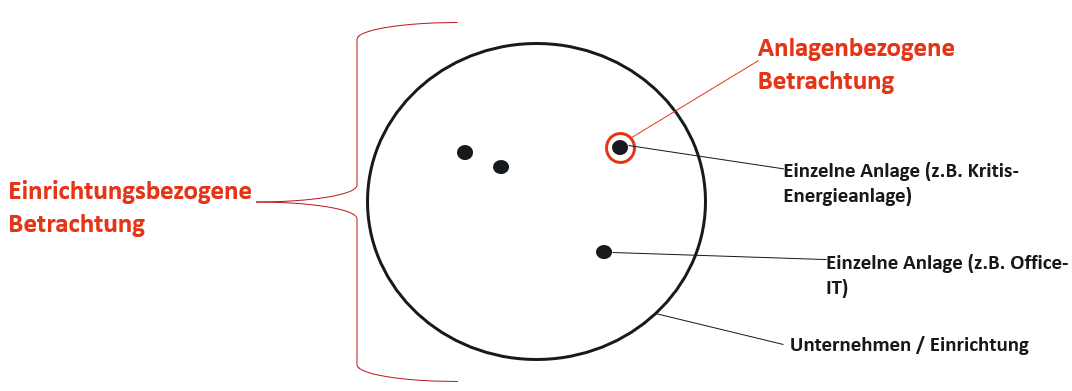

Der Unterschied zwischen der anlagenbezogenen Betrachtung und der einrichtungsbezogenen Betrachtung lässt sich am besten anhand eines Beispiels illustrieren. Es wird im Folgenden von einem Unternehmen des Energiesektors ausgegangen, das eine Energieanlage betreibt. Konkret wird ein Kraftwerk betrieben, dass Strom erzeugt und den Schwellenwert einer kritischen Infrastruktur erreicht. Grafisch lässt sich dies wie folgt darstellen:

Bisher hat man zur Bestimmung, ob ein Unternehmen eine kritische Infrastruktur betreibt nur die einzelnen betriebenen Anlagen (im Beispielsfall das Kraftwerk zur Stromerzeugung) in den Blick genommen. Es kam nur darauf an, dass diese Anlage die maßgeblichen Schwellenwerte erreicht. Die Schwellenwerte gingen wiederum im Grundsatz von 500.000 versorgten Kunden durch die Anlage aus. Die sonstige Größe des Unternehmens war dagegen irrelevant. Bei der Bestimmung der zu ergreifenden technischen und organisatorischen Maßnahmen hat man bei der Risikobetrachtung sodann nur diese Anlage in den Blick genommen (auch genannt „Scope“ oder „Geltungsbereich“ innerhalb der Risikobetrachtung). Dies bedeutete, dass die Office-IT häufig nicht in den Blick genommen werden musste bei der Risikobetrachtung. Die Office-IT musste deshalb z.B. nicht mit Systemen zur Angriffserkennung geschützt werden, die für die Anlagen innerhalb des Scope eingesetzt werden mussten.

Zukünftig sind allerdings nicht nur Betreiber von kritischen Anlagen Adressaten des Gesetzes, sondern auch (besonders) wichtige Einrichtungen. Diese Einrichtungen werden nicht mehr anhand der durch den Betrieb ihrer Anlagen versorgten Bevölkerung bestimmt. Vielmehr ist das entscheidende quantitative Kriterium zur Bestimmung der (besonders) wichtigen Einrichtungen die Unternehmensgröße ("Cap-Size-Rule"). Der entscheidende Schwellenwert ist somit die Mitarbeiterzahl und der Jahresumsatz / die Jahresbilanz der gesamten Einrichtung, wobei in Konzernverbünden komplizierte Sonderregeln bestehen. Als Konsequenz wird jedoch auch bei der Bestimmung der zu ergreifenden technischen und organisatorischen Maßnahmen, also bei der Risikobetrachtung, nicht nur eine einzelne Anlage in den Blick genommen, sondern die gesamte Einrichtung mitsamt ihrer gesamten IT (vgl. §§ 30, 31 BSIG). Aus diesem Grund ist bei einer solchen Betrachtung auch die Office-IT im „Scope“ bzw. „Geltungsbereichs“ der Risikobetrachtung und muss in Konsequenz besonders geschützt werden.

Für Betreiber von kritischen Anlagen gilt nun die Besonderheit, dass sie gleichzeitig auch immer eine besonders wichtige Einrichtung sind (§ 28 Abs. 1 Nr. 1 BSIG). Aus diesem Grund müssen auch diese Unternehmen neben einer anlagenbezogenen Betrachtung zusätzlich eine einrichtungsbezogene Betrachtung vornehmen und z.B. auch ihre Office-IT entsprechend schützen. Dies ist neu und kann zu zusätzlichen Aufwänden im Vergleich zur bisherigen Rechtslage führen. Allerdings kann wahrscheinlich eine Abstufung der Schutztiefe vorgenommen werden, je nachdem ob es sich um eine kritische Anlage handelt oder um IT-Systeme, die nicht zur Versorgung der Bevölkerung direkt benötigt werden (z.B. Office-IT in Form von bloßen Abrechnungssystemen). Die Einzelheiten sind hier aber noch ungeklärt.